Ransomware Dharma atakuje MŚP – raport Sophos

W 2020 roku popularne jest złośliwe oprogramowanie Dharma, które atakuje głównie małe i średnie firmy – wynika z raportu firmy Sophos. Aż 85% infekcji nastąpiło przez narzędzia dostępowe takie jak zdalny pulpit. Przestępcy szyfrują dane korzystając z gotowych szablonów i skryptów. Żądany okup za odzyskanie informacji wynosi średnio ponad 20 razy mniej niż przypadku innych rodzajów ransomware’u. Skala ataków sprawia jednak, że Dharma jest obecnie najbardziej dochodowym z nich.

Pulpit furtką do sieci

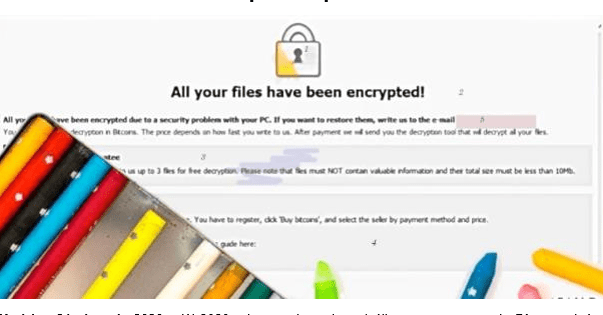

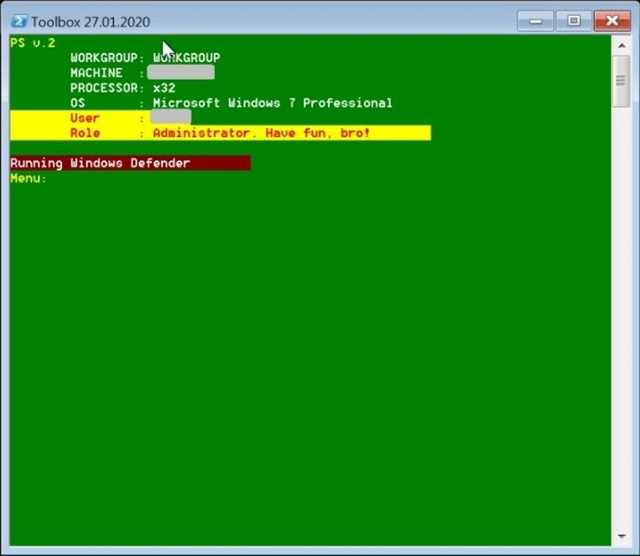

Przestępcy wykorzystują przede wszystkim narzędzia zdalnego dostępu do urządzenia, takie jak protokół zdalnego pulpitu (ang. Remote Desktop Protocol). Umożliwia on m.in. podłączenie się do komputera, dostęp do widoku ekranu, logowanie czy przeglądanie przechowywanych na nim plików tak, jakbyśmy pracowali bezpośrednio na urządzeniu. Po zainfekowaniu systemu Dharma szyfruje pliki i wyświetla komunikat „Have fun, bro!” z żądaniem okupu za ich odblokowanie. Zdarza się, że mimo otrzymania zapłaty przestępcy nadal przetrzymują część informacji, aby wyłudzić dodatkowe środki.

Wirtualny fast food

Żądany okup wynosi średnio 8 620 dolarów, więc nie jest wysoki w porównaniu z 191 tys. dolarów w przypadku innych rodzajów ransomware[1]. Przestępcy „rekompensują” sobie jednak niższe stawki dużą liczbą przeprowadzanych ataków. Są one opłacalne, gdyż oprogramowanie Dharma jest powszechnie dostępne – na czarnym rynku znaleźć można gotowe zestawy skryptów i szablonów. Za 2 tys. dolarów przestępcy kupują usługę Ransomware-as-a-Service (RaaS), w której otrzymują m.in. dostęp do narzędzi automatyzacji ataku i serwerów czy pomoc techniczną. Taki bazujący na franczyzie model pozwala przeprowadzać ataki szybko i na dużą skalę, bez konieczności posiadania zaawansowanej wiedzy czy umiejętności.

– Łatwo zapomnieć, że ransomware stanowi zagrożenie dla mniejszych podmiotów, ponieważ nagłaśniane są głównie przypadki ataków na światowych gigantów i żądania wielomilionowych okupów. Ryzyko dla MŚP dodatkowo rośnie w sytuacji związanej z epidemią, gdy firmy starają się dopasować do modelu pracy zdalnej, a monitoring systemów i zarządzanie dostępem do danych czy sieci są utrudnione. W skutecznej ochronie przed ransomware pomoże szyfrowane połączenie VPN oraz wieloskładnikowe uwierzytelnianie. Równie ważna jest podstawowa cyberhigiena: instalowanie najnowszych aktualizacji systemów i aplikacji, czujność na wszelkie próby wyłudzenia danych dostępu (phishing), regularne tworzenie kopii zapasowych na dyskach, które nie są podłączone do sieci. Warto pamiętać, że zaawansowaną ochronę zapewnią wielowarstwowe rozwiązania wykorzystujące sztuczną inteligencję – wskazuje Łukasz Formas, kierownik zespołu inżynierów w firmie Sophos.

[1] Raport „Color by Numbers: Inside a Dharama Ransomware-as-a-service (Raas) Attack”